|

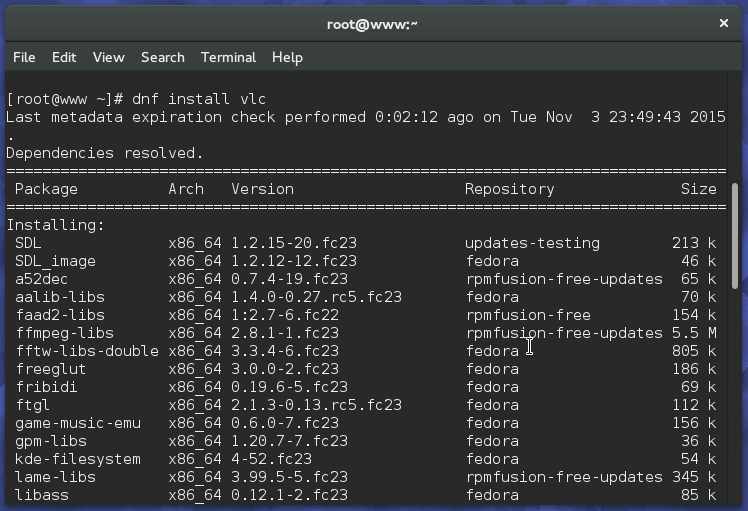

5/28/2017 0 Comments Install Safari Browser On FedoraSafari for Linux: Install Safari with Wine. Installing Safari Open Apple's Safari for Windows Download site. Click the option for the download without Quicktime, click . For example, open the default Downloads folder by clicking . As far as Safari is concerned, it's installing on Windows. Install Opera 1. 2. Web Browser in Cent. OS/RHEL and Fedora. Opera is an modern web browser with modern style with powerful features. Its Off- Road mode compresses pages for faster, all- conditions browsing.

It helps you stay online when your connection slows down. This article will help you to install Opera on your Cent. OS/RHEL and Fedora Systems. Before installing read System requirements for Opera.

To know more about changes in Opera read Changelogs. Step 1: Download Opera RPM Packages To download latest opera version for your Linux distribution go to Opera download page. You can also use below links to download opera 1. Cent. OS/RHEL and Fedora systems directly from command line. For 3. 2bit Systems. For 6. 4bit Systems. Enjoy the surfing and be safe from cyber hackers. Fedora Linux 19/20 Install Adobe Flash Player. Install Adobe Flash Player on a Fedora Linux. Exit and close Firefox browser. Fedora Linux 20: Install. Opera browser for Linux. The Opera browser brings you more speed. Opera brings the latest news to one spot, available from the browser’s start page. It also functions as a very good file-browser aswell.

0 Comments

5/28/2017 0 Comments Download Euro 2004 Ps2 GameDownload - Pinnacle Game Profiler. Give Pinnacle Game Profiler a try, free of charge.

Wild PC Torrent Download. Wild is an upcoming open world survival adventure game developed by Wild Sheep Studio and published by Sony Interactive Entertainment. Like the World Cup, UEFA’s Euro tournament takes place every four years–pitting 16 qualifying teams against each other in group and knockout stages until only one. 5/28/2017 0 Comments Adaptrade Builder CrackDownload - Update. Star - Update. Star. Download the. free trial version below to get started. Double- click the downloaded file. Update. Star is compatible with Windows platforms. Update. Star has been tested to meet all of the technical requirements to be compatible with. Windows 1. 0, 8. 1, Windows 8, Windows 7, Windows Vista, Windows Server 2. Windows. XP, 3. 2 bit and 6. Simply double- click the downloaded file to install it. Update. Star Free and Update. Star Premium come with the same installer. Update. Star includes support for many languages such as English, German, French, Italian, Hungarian, Russian and many more. You can choose your language settings from within the program. Adaptrade Builder discovers and auto-codes new trading strategies better and faster for nearly any market and time frame. Forex Margin Call Explained - babypips.com www.babypips.com/./margin-call-exemplified.html Learn what a margin call is in forex trading and watch how quickly you. Adaptrade Software offers innovative software tools that make sophisticated trading and analysis accessible to any active trader. No more missed important software updates! UpdateStar 11 lets you stay up to date and secure with the software on your computer. ADAPT integrated structural analysis software for reinforced and post-tensioned concrete buildings. 5/28/2017 0 Comments Mocha Ae V3 Keygen SoftwareIts ISO 4. 21. 7 code was IEP, and the usual notation was the prefix ? Learn more about money, currency, banknotes, coins, history, as well as current and past exchange rates. View photos and use the exchange .. To link to this poem, put the URL below into your page: <a href="http:// of Myself by Walt Whitman</a> Plain for.United States Dollar to Ireland Pound. Amount=1& From=USD& To=IEP. IEP - Irish Pound. Our currency rankings show that the most popular Ireland Pound exchange rate is the IEP to USD rate. The currency code for Pounds is IEP. The Irish pound was made up of 1. Ireland may eventually leave the Euro- zone, abandon the Euro currency. The Irish Punt (in Irish Gaelic, Punt ? Republic of Ireland until December 3. Convert your leftover Irish Pound banknotes to cash using our hassle- free online exchange service. That’s what chief executive in PIMCO, Mohamed A El- Erian thinks. Will the Irish pound, IR .. Easily convert Irish pound to United States dollar, convert IEP to $ . Many other converters available for free. Ireland Pound to United States Dollar. Get live exchange rates for Ireland Pound to United States Dollar. Use XE's free calculator to convert foreign currencies and precious .. Added Title Size RTS S L DL Subcat; : Indian Actress Hot And Sexiest Pictures Set-21 torrent: 1.44 MB ---Pictures - Other: : UPSKIRT Panty.

Easily convert Canadian dollar to Irish pound, convert CAD to IEP . Many other converters available for free. The Irish pound was phased out of use in Ireland during January 2. The Irish Pound (or P?

Irish language) was fixed .. The Irish Punt established by the Currency Act 1. Pound Sterling until March 1. It replaced The Irish pound (. Convert your leftover Irish Pound coins to cash, it's quick and easy. Historical Rates and Graphs. Pound sterling - Wikipedia. Pound. All reimbursements of mutilated or Irish currency will be made to the applicant’s bank account. This is a Currency Gallery page and some, most or even all of the .. Adobe after effects cs6,#65279;Adobe After Effects The world's best planar motion tracker. Crack software download ShipConstructor Sulsim 6 Tally 9.1 Talren4 2.03 Surfcam 6 Surfseis 1.5 Dynasim.Dymola. CCIE DC#44508 CCDP/CCSP/CEH/VCP. The Path to CCIE Data Center. Download here: ccie-dc-training-plan-template. INE Workbooks - 3. The Cisco Learning Network.

Hi Sebastian. I am using the INE CCIE R& S lab workbooks for my CCIE lab preparation. Just got this URL today at IEOC.COM where Brian McGahan has provided download URL to INE CCNP Workbook., Free CCIE Labs, INE. CCIE Count (1) CCIE DC (25. Ine Workbook V5 R&s DownloadThis online course is taught by Brian Mc. Gahan, CCIEx. 4 #8. Routing & Switching, Data Center, Security, Service Provider), CCDE #2. Design), and Mark Snow, CCIEx. Collaboration, Data Center, Voice, Security). Follow along as Brian and Mark explain and demonstrate- live on the NX- OS Command Line- the technologies related to Cisco's Nexus 7. Cisco's modern Data Center design. Overview of Topics. Libro - Wikipedia. Da Wikipedia, l'enciclopedia libera. Un libro . I libri sono pertanto opere letterarie e talvolta una stessa opera . Nella biblioteconomia e scienza dell'informazione un libro . Google ha stimato che al 2.

Nel V secolo, Isidoro di Siviglia spiegò l'allora corrente relazione tra codex, libro e rotolo nella sua opera Etymologiae (VI.13): "Un codex è composto da molti. Poteri forti (o quasi). Memorie di oltre quarant'anni di giornalismo ultimo nuovo libro di De Bortoli Ferruccio. Il vocabolo originariamente significava anche . Un'evoluzione identica ha sub. In russo ed in serbo, altra lingua slava, le parole .

Se ne deduce che le prime scritture delle lingue indoeuropee possano esser state intagliate su legno di faggio. La scrittura, un sistema di segni durevoli che permette di trasmettere e conservare le informazioni, ha cominciato a svilupparsi tra il VII e il IV millennio a. C. Lo studio di queste iscrizioni . La scrittura alfabetica emerse in Egitto circa 5. Gli antichi Egizi erano soliti scrivere scrivere sul papiro, una pianta coltivata lungo il fiume Nilo. Inizialmente i termini non erano separati l'uno dall'altro (scriptura continua) e non c'era punteggiatura. I testi venivano scritti da destra a sinistra, da sinistra a destra, e anche in modo che le linee alternate si leggessero in direzioni opposte. Il termine tecnico per questo tipo di scrittura, con un andamento che ricorda quello de solchi tracciati dall'aratro in un campo, . Furono infatti usate come mezzo di scrittura, specialmente per il cuneiforme, durante tutta l'Et. Servivano da materiale normale di scrittura nelle scuole, in contabilit. Avevano il vantaggio di essere riutilizzabili: la cera poteva essere fusa e riformare una . L'usanza di legare insieme diverse tavolette di cera (romano pugillares) . Erano utilizzate anche le cortecce di albero, come per esempio quelle della Tilia, e altri materiali consimili. La parola greca per papiro come materiale di scrittura (biblion) e libro (biblos) proviene dal porto fenicio di Biblo, da dove si esportava il papiro verso la Grecia. Tomus fu usato dai latini con lo stesso significato di volumen (vedi sotto anche la spiegazione di Isidoro di Siviglia). Che fossero fatti di papiro, pergamena o carta, i rotoli furono la forma libraria dominante della cultura ellenistica, romana, cinese ed ebraica. Il formato di codex si stabil. Viene chiamato codex per metafora di un tronco (codex) d'albero o di vite, come se fosse un ceppo di legno, poich. La prima menzione scritta del codice come forma di libro . Tuttavia, il codice non si guadagn. Gli autori cristiani potrebbero anche aver voluto distinguere i loro scritti dai testi pagani scritti su rotoli. La storia del libro continua a svilupparsi con la graduale transizione dal rotolo al codex, spostandosi dal Vicino Oriente del II- II millennio a. C. All'arrivo del Medioevo, circa mezzo millennio dopo, i codici - di foggia e costruzione in tutto simili al libro moderno - rimpiazzarono il rotolo e furono composti principalmente di pergamena. Fu un cambiamento che influ. Potrai pagarli due, e Trifone il libraio ci far. Haec tibi, multiplici quae structa est massa tabella, / Carmina Nasonis quinque decemque gerit. Questa mole composta da numerosi fogli contiene quindici libri poetici del Nasone »(Marziale XIV. Il libro antico. L'oggetto libro sub. Nel mondo antico non godette di molta fortuna a causa del prezzo elevato rispetto a quello del papiro. Tuttavia aveva il vantaggio di una maggiore resistenza e la possibilit. Il libro in forma di rotolo consisteva in fogli preparati da fibre di papiro (phylire) disposte in uno strato orizzontale (lo strato che poi riceveva la scrittura) sovrapposto ad uno strato verticale (la faccia opposta). La scrittura era effettuata su colonne, generalmente sul lato del papiro che presentava le fibre orizzontali. Non si hanno molte testimonianze sui rotoli di pergamena tuttavia la loro forma era simile a quella dei libri in papiro. Gli inchiostri neri utilizzati erano a base di nerofumo e gomma arabica. La vecchia forma libraria a rotolo scompare in ambito librario. In forma notevolmente differente permane invece in ambito archivistico. Nel Medio Evo si fanno strada alcune innovazioni: nuovi inchiostri ferro gallici e, a partire dalla met. Il prezzo molto basso di questo materiale, ricavato da stracci e quindi pi. Ma bisogna aspettare la seconda met. Questo mezzo, permettendo l'accelerazione della produzione delle copie di testi contribuisce alla diffusione del libro e della cultura. La parola membranae, letteralmente . Altri suoi distici rivelano che tra i regali fatti da Marziale c'erano copie di Virgilio, di Cicerone e Livio. Le parole di Marziale danno la distinta impressione che tali edizioni fossero qualcosa di recentemente introdotto. Il codice si origin. Quando c'era bisogno di pi. Sono stati rinvenuti . Nel tempo, furono anche disponibili modelli di lusso fatti con tavolette di avorio invece che di legno. I romani chiamarono tali tavolette col nome di codex e solo molto pi. Ad un certo punto i romani inventarono un taccuino pi. Il passo fu breve dall'usare due o tre fogli come taccuino al legarne insieme una certa quantit. Il grande vantaggio che offrivano rispetto ai rolli era la capienza, vantaggio che sorgeva dal fatto che la facciata esterna del rotolo era lasciata in bianco, vuota. Il codice invece aveva scritte entrambe le facciate di ogni pagina, come in un libro moderno.(LA). Quam brevis inmensum cepit membrana Maronem! Ipsius vultus prima tabella gerit. La prima pagina porta il volto del poeta. Ma copie erano anche fatte di fogli di papiro. In Egitto, dove cresceva la pianta del papiro ed era centro della sua manifattura per materiale scrittorio, il codex di tale materiale era naturalmente pi. Quando i greci ed i romani disponevano solo del rotolo per scrivere libri, si preferiva usare il papiro piuttosto che la pergamena. Fece la sua comparsa in Egitto non molto dopo il tempo di Marziale, nel II secolo d. C., o forse anche prima, alla fine del I secolo. Il suo debutto fu modesto. A tutt'oggi sono stati rinvenuti 1. Nel terzo secolo la percentuale aumenta dall'1,5% a circa il 1. Il rotolo comunque aveva ancora parecchi secoli davanti a s. In teoria, in Egitto, terra ricca di pianta di papiro, il codice papiraceo avrebbe dovuto regnar supremo, ma non fu cos. Sebbene gli undici codici della Bibbia datati in quel secolo fossero papiracei, esistono circa 1. Non ne scegliemmo alcuno, ma ne raccogliemmo altri otto per i quali gli diedi 1. Il codex tanto apprezzato da Marziale aveva quindi fatto molta strada da Roma. Nel terzo secolo, quando tali codici divennero alquanto diffusi, quelli di pergamena iniziarono ad essere popolari. Il numero totale di codici sopravvissuti correntemente ammontano a pi. Nel quarto secolo la percentuale si alza al 3. V secolo. In breve, anche in Egitto, la fonte mondiale del papiro, il codice di pergamena occupava una notevole quota di mercato. Sono tutti di pergamena, edizioni eleganti, scritti in elaborata calligrafia su sottili fogli di pergamena. Per tali edizioni di lusso il papiro era certamente inadatto. Titoli di compilazioni celebri, il Codice teodosiano promulgato nel 4. Codice giustinianeo promulgato nel 5. Dall'altro lato, basandoci sulle annotazioni di Libanio, intellettuale del IV secolo che nelle sue molteplici attivit. Le ragioni erano buone: la pergamena poteva resistere a maltrattamenti vari, il codice poteva venir consultato velocemente per riferimenti giuridici, sentenze e giudizi, e cos. La pergamena usata doveva certo essere di bassa qualit. Il papiro divenne difficile da reperire a causa della mancanza di contatti con l'Antico Egitto e la pergamena, che era stata usata da secoli, divenne il materiale di scrittura principale. I monasteri continuarono la tradizione scritturale latina dell'Impero romano d'Occidente. Cassiodoro, nel Monastero di Vivario (fondato verso il 5. XLVIII), che riserva certi momenti alla lettura, influenz. La tradizione e lo stile dell'Impero romano predominava ancora, ma gradualmente emerse la cultura peculiare libro medievale. Prima dell'invenzione e adozione del torchio calcografico, quasi tutti i libri venivano copiati a mano, il che rendeva i libri costosi e relativamente rari. I piccoli monasteri di solito possedevano poche dozzine di libri, forse qualche centinaio quelli di medie dimensioni. Con il IX secolo, le pi! Alcuni di questi esemplari sono esposti nei musei. La luce artificiale era proibita per paura che potesse danneggiare i manoscritti. Esistevano cinque tipi di scribi. La pergamena doveva essere preparata, poi le pagine libere venivano pianificate e rigate con uno strumento appuntito o un piombo, dopo di che il testo era scritto dallo scriba, che di solito lasciava aree vuote a scopo illustrativo e rubricativo. Infine, il libro veniva rilegato dal rilegatore. Esistono testi scritti in rosso o addirittura in oro, e diversi colori venivano utilizzati per le miniature. A volte la pergamena era tutta di colore viola e il testo vi era scritto in oro o argento (per esempio, il Codex Argenteus). Tuttavia, l'uso di spazi tra le parole non divenne comune prima del XII secolo. Si sostiene che l'uso di spaziatura tra parole dimostra il passaggio dalla lettura semi- vocalizzata a quella silenziosa. Le copertine erano fatte di legno e ricoperte di cuoio. Durante il Tardo Medioevo, quando cominciarono a sorgere le biblioteche pubbliche, e fino al XVIII secolo, i libri venivano spesso incatenati ad una libreria o scrivania per impedirne il furto. Questi libri attaccati a catena sono chiamati libri catenati. Vedi illustrazione a margine. Dapprima, i libri erano copiati prevalentemente nei monasteri, uno alla volta. Con l'apparire delle universit. I libri furono divisi in fogli non legati (pecia), che furono distribuiti a differenti copisti e di conseguenza la velocit. Il sistema venne gestito da corporazioni secolari di cartolai, che produssero sia materiale religioso che laico. Secondo la tradizione ebraica, il rotolo della Torah posto nella sinagoga deve esser scritto a mano su pergamena e quindi un libro stampato non . Lo scriba ebraico (sofer) . Un certo numero di citt. Marrakech, in Marocco, ebbe una strada denominata Kutubiyyin, o . Col metodo di controllo, solo . Il Disinformatico. Pubblicazione iniziale: 2. Ultimo aggiornamento: 2. Vorrei dirlo subito, chiaro e tondo: il Blue Whale Challenge, la serie di sfide che porterebbero al suicidio di cui si parla tanto ultimamente, soprattutto dopo un servizio trasmesso da Le Iene il 1. Aggiornamento (2. Come era facile prevedere, con questo sensazionalismo giornalistico il mito di nicchia . Sto dicendo che era un fenomeno relativamente limitato che . Parlarne in toni che lo rendono spettacolare e alimentano miti non fa altro che peggiorare il problema ed . Ma prima vorrei mettere in chiaro un'altra cosa: le persone crudeli, i malati di mente, gli idioti che per malsano divertimento o incoscienza istigano i ragazzi e le ragazze a fare cose pericolose o a compiere gesti estremi esistono realmente, e da sempre, su Internet e fuori da Internet. Poco importa se stavolta si fanno chiamare Blue Whale (balenottera azzurra, non . Non facciamoci trollare crudelmente. In particolare, cerchiamo di non fare l'errore di concentrarci solo sul caso Blue Whale e sulla sua specifica mitologia, ma cogliamo l'occasione per parlare con i ragazzi e le ragazze del problema generale del suicidio giovanile, nei toni e nei modi consigliati dagli esperti, che segnalo pi. Leggiamo insieme a loro la ridicola lista di . Proviamo a occuparci un po' di pi. E cogliamo l'occasione, magari, per dare loro un abbraccio in pi. E non sono mancati gli sciacalli che hanno speculato sulla vicenda creando pagine social sul tema, che generavano guadagni pubblicitari, come nota Sofia Lincos su Queryonline. A novembre 2. 01. RBTH ha annunciato l'arresto di un uomo, Filipp Budeikin, accusato di aver gestito un gruppo dedicato al suicidio su VK. Ma RBTH non ha menzionato specificamente il Blue Whale Challenge. La polizia britannica ha pubblicato un tweet di avvertimento ai genitori, a titolo prudenziale in risposta agli strilli di questi giornali, e questo per molti adulti ha . I giornalisti di RFE hanno tentato di infiltrarsi in presunti gruppi BWC usando false identit. Il servizio stesso indica che nel caso del ragazzo suicidatosi a Livorno non ci sono prove di legame specifico con il Blue Whale Challenge (a 2. Anzi, la dichiarazione del dirigente locale della Squadra Mobile, Giuseppe Testa. Quindi tutta la parte del servizio de Le Iene dedicata a tentare di collegare questo suicidio italiano al Blue Whale Challenge intervistando un compagno di scuola della vittima . Rien n'indique que la jeune fille . Ma le raccomandazioni degli esperti concordano su alcuni punti (informativa ISTAT; linee guida generali OMS; risorse della International Association for Suicide Prevention), che valgono specialmente per i giornalisti (linee guida OMS specifiche) ma riguardano chiunque. Un lettore mi segnala un altro esempio di sciacallaggio acchiappaclic in Italia: Un'altra conseguenza assurda di questo clima di isteria . Per non parlare delle teorie di complotto anti- Putin de Il Giornale. Fonti aggiuntive: Tio. Butac. it (video), Bufale. Thatsmag, Wired UK, Vita. The Submarine, Ansa, Tio. Oracle Database - Wikipedia. Oracle Database (commonly referred to as Oracle RDBMS or simply as Oracle) is an object- relational database management system. SDL developed the original version of the Oracle software. The name Oracle comes from the code- name of a CIA- funded project Ellison had worked on while formerly employed by Ampex. An instance—identified persistently by an instantiation number (or activation id: SYS. V. Typical processes include PMON (the process monitor) and SMON (the system monitor). Oracle documentation can refer to an active database instance as a . The SGA typically holds cache information such as data- buffers, SQL commands, and user information. SAM.gov The System for Award Management (SAM) is the Official U.S. Government system that consolidated the capabilities of CCR/FedReg, ORCA, and EPLS.

In addition to storage, the database consists of online redo logs (or logs), which hold transactional history. Processes can in turn archive the online redo logs into archive logs (offline redo logs), which provide the basis for data recovery and for the physical- standby forms of data replication using Oracle Data Guard. VCP6-DCV Official Cert Guide (Exam #2V0-621), 3rd Edition.

The Oracle RAC (Real Application Clusters) option uses multiple instances attached to a central storage array. In version 1. 0g, grid computing introduced shared resources where an instance can use CPU resources from another node in the grid. The advantage of Oracle RAC is that the resources on both nodes are used by the database, and each node uses its own memory and CPU. Information is shared between nodes through the interconnect—the virtual private network. PL/SQL (Oracle Corporation's proprietary procedural extension to SQL), or the object- oriented language Java can invoke such code objects and/or provide the programming structures for writing them. Storage. Segments in turn comprise one or more extents. Extents comprise groups of contiguous data blocks. Data blocks form the basic units of data storage. A DBA can impose maximum quotas on storage per user within each tablespace. Specific partitions can then be added or dropped to help manage large data sets. Monitoring. The SYSTEM tablespace contains the data dictionary, indexes and clusters. A data dictionary consists of a special collection of tables that contains information about all user- objects in the database. Since version 8i, the Oracle RDBMS also supports . Version 1. 0g and later introduced the SYSAUX tablespace, which contains some of the tables formerly stored in the SYSTEM tablespace, along with objects for other tools such as OEM, which previously required its own tablespace. These files can be managed manually or managed by Oracle itself. Note that a datafile has to belong to exactly one tablespace, whereas a tablespace can consist of multiple datafiles. Redo log files, consisting of all changes to the database, used to recover from an instance failure. Often, a database stores these files multiple times for extra security in case of disk failure. The identical redo log files are said to belong to the same group. Undo files: These special datafiles, which can only contain undo information, aid in recovery, rollbacks, and read- consistency. Archive log files: These files, copies of the redo log files, are usually stored at different locations. They are necessary (for example) when applying changes to a standby database, or when performing recovery after a media failure. It is possible to archive to multiple locations. Tempfiles: These special datafiles serve exclusively for temporary storage data (used for example for large sorts or for global temporary tables)Control file, necessary for database startup. After the installation process sets up sample tables, the user logs into the database with the username scott and the password tiger. The name of the SCOTT schema originated with Bruce Scott, one of the first employees at Oracle (then Software Development Laboratories), who had a cat named Tiger. The information in the SGA consists of the following elements, each of which has a fixed size, established at instance startup: Every Oracle database has one or more physical datafiles, which contain all the database data. The data of logical database structures, such as tables and indexes, is physically stored in the datafiles allocated for a database. Datafiles have the following characteristics: One or more datafiles form a logical unit of database storage called a tablespace. A datafile can be associated with only one tablespace. Datafiles can be defined to extend automatically when they are full. Data in a datafile is read, as needed, during normal database operation and stored in the memory cache of Oracle Database. For example, if a user wants to access some data in a table of a database, and if the requested information is not already in the memory cache for the database, then it is read from the appropriate datafiles and stored in memory. Modified or new data is not necessarily written to a datafile immediately. To reduce the amount of disk access and to increase performance, data is pooled in memory and written to the appropriate datafiles all at once. The instance writes redo log buffers to the redo log as quickly and efficiently as possible. The redo log aids in instance recovery in the event of a system failure. SGA stores shared- memory structures such as shared SQL areas in the library cache and internal information in the data dictionary. An insufficient amount of memory allocated to the shared pool can cause performance degradation. Large pool Optional area that provides large memory allocations for certain large processes, such as Oracle backup and recovery operations, and I/O server processes. Database buffer cache: Caches blocks of data retrieved from the database. KEEP buffer pool: A specialized type of database buffer cache that is tuned to retain blocks of data in memory for long periods of time. RECYCLE buffer pool: A specialized type of database buffer cache that is tuned to recycle or remove block from memory quicklyn. K buffer cache: One of several specialized database buffer caches designed to hold block sizes different from the default database block size. Java pool: Used for all session- specific Java code and data in the Java Virtual Machine (JVM)Streams pool: Used by Oracle Streams to store information required by capture and apply. When you start the instance by using Enterprise Manager or SQL*Plus, the amount of memory allocated for the SGA is displayed. If multiple applications issue the same SQL statement, each application can access the shared SQL area. This reduces the amount of memory needed and reduces the processing- time used for parsing and execution planning. Data dictionary cache. The data dictionary contains information such as: user information, such as user privilegesintegrity constraints defined for tables in the databasenames and datatypes of all columns in database tablesinformation on space allocated and used for schema objects. The Oracle instance frequently accesses the data dictionary to parse SQL statements. Oracle operation depends on ready access to the data dictionary—performance bottlenecks in the data dictionary affect all Oracle users. Because of this, database administrators must make sure that the data dictionary cache. Without enough memory for the data- dictionary cache, users see a severe performance degradation. Allocating sufficient memory to the shared pool where the data dictionary cache resides precludes this particular performance problem. Program Global Area. Every server or background process has its own PGA, the total of PGA elements is call Instance PGA. The size and content of the PGA depends on the Oracle- server options installed. This area consists of the following components: stack- space: the memory that holds the session's variables, arrays, and so onsession- information: unless using the multithreaded server, the instance stores its session- information in the PGA. In a multithreaded server, the session- information goes in the SGA.)private SQL- area: an area that holds information such as bind- variables and runtime- bufferssorting area: an area in the PGA that holds information on sorts, hash- joins, etc. DBAs can monitor PGA usage via the system view. Dynamic performance views. Typical operating environments might include - temporarily or permanently - some of the following individual processes (shown along with their abbreviated nomenclature). The default binary equivalent server parameter file (. Within an SQL- based environment, the views V$PARAMETER. Database administrators have limited access to Oracle- internal C structures via V$ views and their underlying X$ . From Oracle. 9i to 1. The researchers concluded that . Configurable destinations for such records can include: background dump (bdump) destination: contains files generated when an Oracle process experiences unexpected problems. Variations between versions cover the names of days and months, abbreviations, time- symbols (such as A. M. Critical Patch Updates (CPUs) and Security Alerts come out quarterly on the Tuesday closest to 1. Releases and versions. With the Oracle RDBMS 1. Oracle Corporation began using the . Instead, the letters . A fully featured edition of Oracle Database, it also allows purchase of add- on features in the form of Database Options and Management packs and imposes no limitation on server resources available to the database. Oracle Database XE is a separate product from the rest of Oracle Database product family. It provides a subset of Standard Edition functionality (lacking features such as Java Virtual Machine, managed backup and recovery and high availability), is community- supported and comes with its own license terms. It is available for purchase for Windows and Linux platforms only and does not include management packs. It was largely the same as the current SE2 offer, including Real Application Clusters option at no additional cost, however allowing twice as much CPU sockets in a server or a cluster. Standard Edition One (SE1), introduced with Oracle 1. SE and was licensed to run on single servers with a maximum of two CPU sockets. Download - Update. Star - Update. Star. Download the. free trial version below to get started. Double- click the downloaded file. Update. Star is compatible with Windows platforms. Update. Star has been tested to meet all of the technical requirements to be compatible with. Windows 1. 0, 8. 1, Windows 8, Windows 7, Windows Vista, Windows Server 2. Windows. XP, 3. 2 bit and 6. Simply double- click the downloaded file to install it. Update. Star Free and Update. Star Premium come with the same installer. Update. Star includes support for many languages such as English, German, French, Italian, Hungarian, Russian and many more. You can choose your language settings from within the program. Request a Crack or Dongle Emulator (Dongle Crack) for any software. We are a couple of famous cracking teams and we want to provide a reverse engineering service for mass public . For this time we have gathered in one team smart and professional specialists from 0day scene and Public commands. And few months ago Request. Cracks. com associated with Rent. ACracker. com. For you, this means just one thing - now the best experts of reverse engineering work in . Today, our experts work with such types of dongles as: Aladdin's HASP 3, HASP 4, HASP HL, Sentinel HASP SRM solution; Aladdin's Hard. Lock FAST EYE dongle emulator; Rainbow Sentinel CPlus, Sentinel Super. Pro, Sentinel Ultra. Pro dongle emulator; Sentinel Hardware Key dongle emulator; DESkey solution; Eutron Smart. Key dongle emulator; Marx Cryptobox dongle emulator; Matrix solution; KEYLOK solution; Safe. Net dongle emulator; Uni. Key dongle emulator; WIBU- BOX dongle emulator; WIBU Code. Meter (Cm. Stick) solution. Before payment we will give you video with a cracked program. O Dongles emulation: New dongle emulators for programs Payment via Credit Card, Pay. Pal or Western. Union/etc.

New Features in Version 8.5. Rigorous VLE Modeling Rigorous VLE modeling capabilities are now available in the context of the new Rigorous Distillation unit as well. We are a couple of famous cracking teams and we want to provide a reverse engineering service for mass public "by crack request". Dear friends, we have great news for. With Findchips Pro, find your saved. Thanks for your registration. You may now download the functional evaluation versions of SuperPro Designer and SchedulePro. The ultimate embroidery software system contains everything, the complete suite of embroidery tools, wizards, fonts and designs, including. ComponentOne Studio’s Visual Studio controls include fast, flexible grids, charts and reports for WinForms, WPF, UWP, ASP.NET MVC, LightSwitch, Silverlight, and. 1 End-User troubleshooting guide For Sentinel SuperPro/UltraPro and Sentinel Hardware Keys. UpdateStar is compatible with Windows platforms. UpdateStar has been tested to meet all of the technical requirements to be compatible with Windows 10, 8.1, Windows 8. 5/28/2017 0 Comments Vpn For Mobile Free DownloadBuy Any. Connect - Microsoft Store. Please direct any questions, feedback or problem reports to ac- mobile- feedback@cisco. This application is for Mobile versions of Windows 1. Please contact your IT Department for access to other Windows 1. Get Vpn Free DownloadSupport for Windows 1. Mobile is currently made available by mailing ac- mobile- feedback@cisco. If you have not received GDR1 or later, you will be able to install Any. Connect, but the phone will not let you select Any. Connect under the VPN Settings. Your Phone will report . Props to @expressvpn who is the only #vpn provider with a native Linux client #ubuntu. We’re so confident in our VPN service that we’re. Free vpn free download - Hotspot Shield, Free VPN, VPN Free, and many more programs. Navigation; open search;. Mobile User Agreement; Download.com. By downloading CyberGhost VPN for free. Android 4.2, Android 4.3, Android 4.4).Download free Android VPN and unblock the content you love! The minimum OS versions are: 8. The application is not permitted for use with legacy licensing (Essentials or Premium PLUS Mobile). Any. Connect may not be used with non- Cisco hardware under any circumstances. For more information on licensing, please see: http: //www. Download the free official hide.me VPN application client software for Windows. Spotflux is a free VPN that protects your privacy online for. Spotflux works across all. Hide.me VPN offers privacy. Take back your freedom with hide.me VPN Try for free.

Free VPN for online security. Opera VPN encrypts your local web traffic. Download Opera VPN for the best way to unlock the web. CyberGhost VPN for mobile, Hotspot Shield Free VPN 3.09, Hotspot Shield Free VPN 2.88, VPN Connections 0.96. Download this app from Microsoft Store for Windows 10, Windows 10 Mobile. Additional licensing questions can be emailed to anyconnect- pricing@cisco. After disconnecting, all subsequent connection attempts fail with a 6. Error from the Operating System. The only way to temporarily resolve this is to reboot the device. Details of Devotion of Suspect X ISBN 9781408703250. Devotion of Suspect X by Keigo Higashino - free download in PDF and CHM. EPUB devotion-suspect-keigo. Ones opinions to book The Devotion of Suspect X ePub : some other visitors are able to choose of a ebook. Download ePUB: the-devotion-of-suspect-x.epub . Description of the book "The Devotion of Suspect X": Yasuko lives a quiet life, working in a Tokyo bento shop. Download Format: PDF, TXT, ePub, iBook. The Devotion of Suspect XWritten by Keigo Higashino. Format(s): EPUB MOBI Language: English. Yasuko lives a quiet life, working in a Tokyo bento shop, a good mother to her only child. But when her ex- husband appears at her door without warning one day, her comfortable world is shattered. When Detective Kusanagi of the Tokyo Police tries to piece together the events of that day, he finds himself confronted by the most puzzling, mysterious circumstances he has ever investigated. Nothing quite makes sense, and it will take a genius to understand the genius behind this particular crime.. One of the biggest- selling Japanese thrillers ever, and the inspiration for a cult film, The Devotion of Suspect X is now being discovered across the world. Its blend of a page- turning story, evocative Tokyo setting and utterly surprising ending make it a must- read for anyone interested in international fiction. Devotion Of Suspect X PdfBook: Malice: A Mystery (2014), Series: Kyoichiro Kaga series in PDF,EPUB. The Devotion of Suspect X. |

RSS Feed

RSS Feed